Dopo le lunghe ondate di attacchi di "virus con riscatto" quali Cryptolocker, Synolocker, Cryptowall ecc. sembra ci sia una nuova variante che si diffonde tramite allegati e-mail infettati (Un allegato con estensione ".zip" che contiene un file con estensione ".js"), provenienti anche da mittenti conosciuti. L'allegato generalmente è un file con il nome "fattura.zip", "ordine.zip" e simili, ma potrebbe anche essere molto diverso. Questa pericolosa tipologia di virus ora si diffonde anche tramite siti web infetti con codice javascript malevolo.

Dopo le lunghe ondate di attacchi di "virus con riscatto" quali Cryptolocker, Synolocker, Cryptowall ecc. sembra ci sia una nuova variante che si diffonde tramite allegati e-mail infettati (Un allegato con estensione ".zip" che contiene un file con estensione ".js"), provenienti anche da mittenti conosciuti. L'allegato generalmente è un file con il nome "fattura.zip", "ordine.zip" e simili, ma potrebbe anche essere molto diverso. Questa pericolosa tipologia di virus ora si diffonde anche tramite siti web infetti con codice javascript malevolo.

Una volta installato, il ransomware cifra i documenti che si trovano sul computer, come foto, files Excel o Word, e alla viene presentato un messaggio in cui viene intimato di pagare un riscatto in cambio della chiave necessaria per poter ripristinare i file.

I paesi più colpiti includono USA, Germania, UK, Francia, Italia e Spagna.

I dati criptati non sono solo sul PC infetto, ma anche su tutte le condivisioni a cui il computer può accedere come cartelle condivise su server, dischi di backup, NAS, ecc...

Si consiglia di non effettuare il pagamento del riscatto, perchè non vi è alcuna garanzia che i criminali inviino la chiave necessaria per decifrare i file.

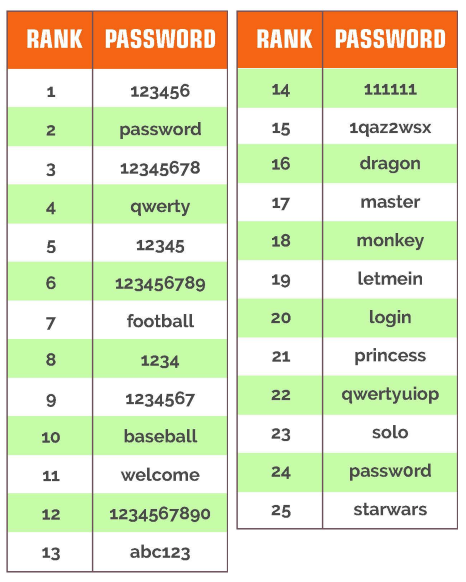

Qui a fianco (cliccare sull'immagine per ingrandire) l'elenco delle peggiori password del 2015 secondo uno studio di SplashData. Questa azienda di sicurezza informatica rilascia ogni anno una lista delle password che appaiono più volte tra le quelle rubate nel corso dell'anno, principalmente ad utenti del Nord America e dell'Europa occidentale. Quest'anno l'elenco è stato stilato su oltre 2 milioni di password sottratte illegalmente. Non si tratta di un elenco esaustivo, ma aiuta a comprendere quali password non si dovrebbero MAI usare.

Qui a fianco (cliccare sull'immagine per ingrandire) l'elenco delle peggiori password del 2015 secondo uno studio di SplashData. Questa azienda di sicurezza informatica rilascia ogni anno una lista delle password che appaiono più volte tra le quelle rubate nel corso dell'anno, principalmente ad utenti del Nord America e dell'Europa occidentale. Quest'anno l'elenco è stato stilato su oltre 2 milioni di password sottratte illegalmente. Non si tratta di un elenco esaustivo, ma aiuta a comprendere quali password non si dovrebbero MAI usare.

Vengono qui riassunti 6 semplici pratiche fondamentali per sicurezza informatica di ognuno:

Vengono qui riassunti 6 semplici pratiche fondamentali per sicurezza informatica di ognuno:

Buona programmazione non è sinonimo di "Ultima Versione" o di "Novità", ma di "Metodo" e di buona "Gestione delle Eccezioni".

Buona programmazione non è sinonimo di "Ultima Versione" o di "Novità", ma di "Metodo" e di buona "Gestione delle Eccezioni".

Con una buona programmazione forse gli aggiornamenti ai software non sarebbero così numerosi.

Margaret Hamilton è stata la direttrice del Software Engineering Division del MIT Instrumentation Laboratory che sviluppò il software di bordo per il programma spaziale Apollo 11, atterrato sulla luna nel 1969.

La foto la ritrae a fianco del listato con il codice sorgente del software del computer dell'Apollo.

Pagina 3 di 4